The telecommunications industry is facing a critical inflection point as SIM swapping attacks skyrocket across the globe. In the United Kingdom alone, reported incidents surged by an astonishing 1,055% in 2024, jumping from just 289 cases in 2023 to nearly 3,000. This alarming trend is mirrored globally, with the FBI investigating over 1,075 cases in 2023, resulting in losses approaching $50 million.

As regulators and telecom providers scramble to reinforce customer protections, attention is turning toward a promising technological countermeasure: eSIM technology. Advocates argue that embedded SIMs could render traditional SIM swapping tactics obsolete—if adopted widely and implemented securely.

Understanding SIM Swapping: A Digital Identity Crisis

SIM swapping, also known as SIM hijacking, is a form of identity theft where attackers trick mobile carriers into transferring a victim’s phone number to a SIM card or device under their control. Armed with stolen personal information—often harvested from data breaches or social engineering tactics—attackers impersonate the victim to initiate a “SIM transfer” for a supposedly lost or damaged device.

Once the number is ported, attackers can intercept SMS-based two-factor authentication (2FA) codes, allowing them to reset passwords and gain unauthorized access to banking platforms, cryptocurrency wallets, email accounts, and social media profiles.

A Princeton University study revealed that 80% of SIM swap attempts succeeded on the first try across major U.S. carriers, underscoring systemic weaknesses in carrier authentication procedures.

Why SIM Swapping is Exploding Now

Several trends have converged to fuel the exponential rise in SIM swapping fraud:

– SMS-Based 2FA Overreliance: Many financial services still rely on SMS for identity verification, making a single SIM hijack potentially catastrophic.

– Data Breaches: Over 7 billion compromised credentials surfaced on dark web marketplaces in 2024, enabling attackers to bypass knowledge-based verification.

– Crypto Market Boom: The ongoing cryptocurrency bull market of 2025 has created lucrative targets, with individual attacks netting millions.

– Customer Support Outsourcing: Telecom carriers, under pressure to cut costs, have outsourced support operations—exposing critical vulnerabilities. Call center agents under time constraints are more likely to succumb to „verification fatigue”.

– AI-Powered Social Engineering: Deepfake voice cloning and large language models now help cybercriminals craft convincing impersonations that fool even experienced support personnel.

The consequences are steep. In one case, T-Mobile agreed to a $33 million settlement following a cryptocurrency SIM swap attack dating back to 2020.

eSIM: A Digital Fortress Against SIM Swapping?

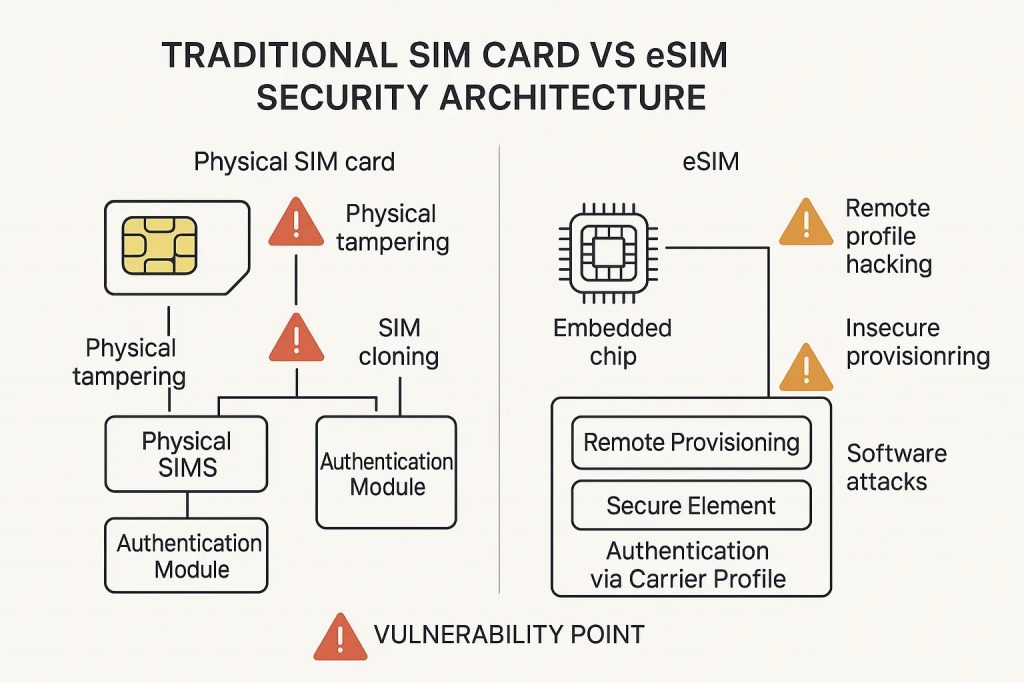

Embedded SIM (eSIM) technology offers a paradigm shift in mobile network security by replacing the traditional, removable SIM card with a non-removable chip soldered directly onto a device’s motherboard. Unlike its physical counterpart, an eSIM cannot be stolen, removed, or cloned—a fundamental game-changer in preventing unauthorized number transfers.

How eSIM Works – A Technical Snapshot

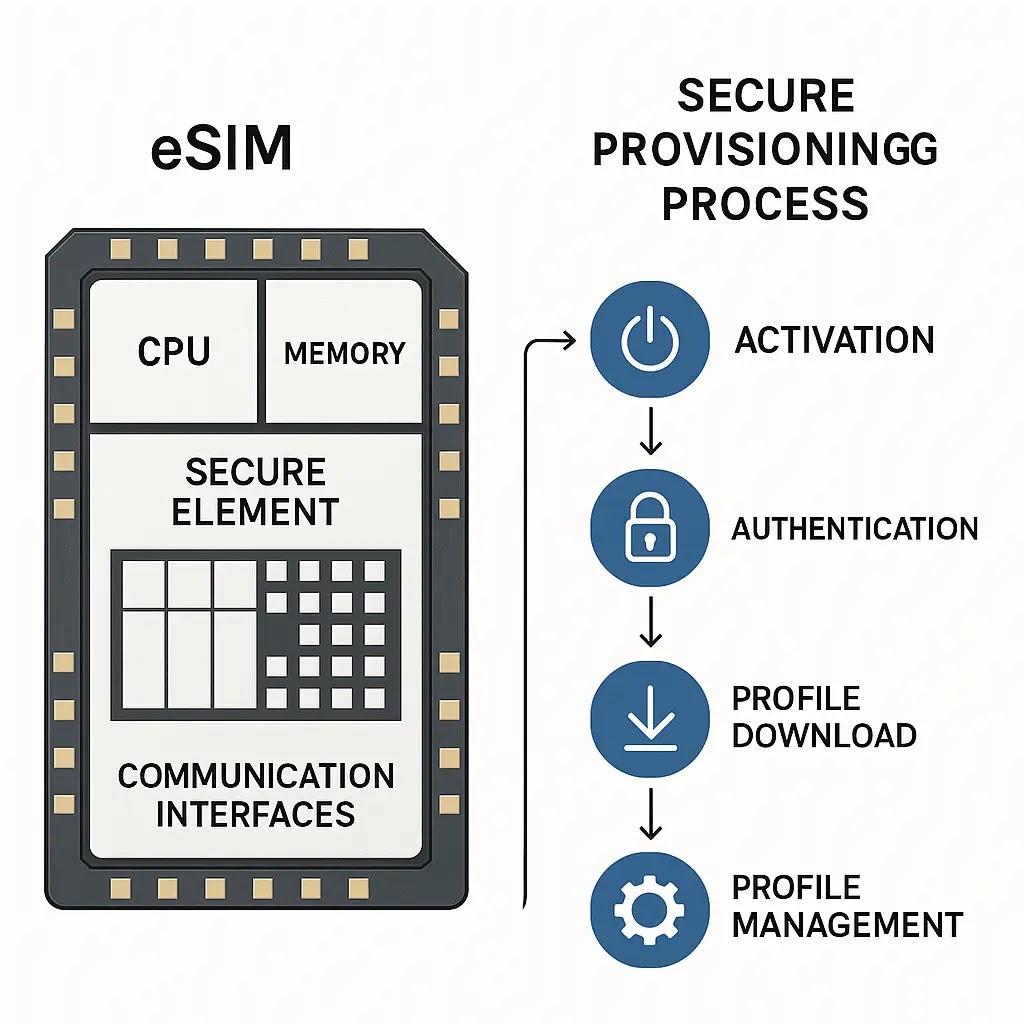

At its core, an eSIM utilizes an embedded Universal Integrated Circuit Card (eUICC), which can be remotely programmed with carrier profiles via Remote SIM Provisioning (RSP) protocols developed by the GSMA. This over-the-air management system relies on end-to-end encryption, X.509 certificates, and challenge-response authentication, ensuring secure communication between the device and mobile network.

Each eSIM includes a unique eUICC ID (EID) assigned at manufacturing, which underpins secure provisioning. The Local Profile Assistant (LPA) on the device initiates communication with a Subscription Manager (SM) to download or switch network profiles securely—no carrier store visit, no physical SIM, and far fewer attack vectors.

How eSIM Technology Hardens Mobile Security

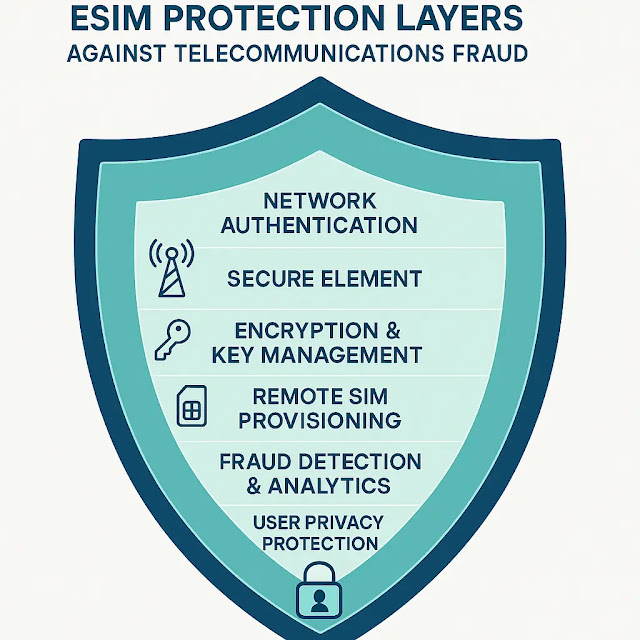

The eSIM ecosystem introduces a range of security enhancements that directly address the methods used in SIM swapping:

– No Physical Card to Steal: Since eSIMs are embedded into the hardware, the traditional „lost SIM card” narrative becomes invalid, removing the easiest attack vector.

– Multi-Layered Digital Activation: eSIM profiles are activated via encrypted QR codes, secure in-app workflows, and often require biometric or PIN-based verification on the actual device.

– End-to-End Encryption: eSIM data transmission and storage are cryptographically secured, making it exceptionally difficult for attackers to intercept or manipulate information.

– Non-Clonable Architecture: Unlike physical SIMs, eSIM profiles cannot be duplicated, eliminating cloning-based fraud.

– Remote Lockdown: In the event of theft or fraud, users or carriers can remotely deactivate or erase eSIM profiles, instantly cutting off network access.

By shifting identity verification from knowledge-based authentication (KBA)—vulnerable to social engineering—to possession-based and biometric security, eSIMs make remote attacks significantly harder to execute.

Regulatory Clampdown: FCC and GSMA Lead the Charge

In response to the crisis, the Federal Communications Commission (FCC) passed new rules in late 2023 aimed at curbing SIM swap and port-out fraud. These include:

– Mandatory secure customer authentication prior to SIM changes

– Detailed audit trails of SIM swap activity

– Restrictions on employee access to sensitive user data prior to verification

Though full implementation is pending Office of Management and Budget (OMB) approval, expected in late 2024, the FCC has urged telecom providers to use the time to align systems with the new security standards.

The GSMA, meanwhile, continues to enforce strong eSIM governance through its Security Accreditation Scheme (SAS) and eUICC Security Assurance (eSA) program, ensuring high standards for manufacturers, software developers, and mobile network operators alike.

Limitations: eSIM Isn’t a Silver Bullet

Despite its advantages, eSIM is not immune to exploitation:

– Sophisticated Social Engineering: Attackers can still impersonate victims to carrier reps and request eSIM activation if they have sufficient personal information.

– Software-Based Attacks: Unlike physical SIMs, eSIMs introduce a new digital attack surface. Threats include memory exhaustion, profile-locking, and profile-inflation attacks.

– Account Compromise Risk: If a user’s email or carrier account is hacked, attackers may remotely activate eSIMs on rogue devices.

– Device Compatibility & Adoption: Many users still rely on older devices without eSIM support. Adoption remains fragmented globally, especially in developing regions.

– Complex User Experience: While eSIMs improve security, their provisioning and management processes may confuse non-technical users, potentially leading to misconfigurations.

A Path Forward: Layered Defenses and User Awareness

To fully realize the security benefits of eSIMs, industry stakeholders must embrace a multi-pronged strategy:

- Widespread eSIM Adoption: Device manufacturers, carriers, and regulators must accelerate the global rollout of eSIM-compatible devices.

- Eliminate SMS 2FA Reliance: Shift to app-based, hardware-based, or biometric authentication mechanisms.

- User Education: Teach users how to recognize phishing and fraud attempts, manage eSIM settings securely, and protect email/carrier logins.

- Carrier Overhaul: Improve support agent training, implement real-time fraud analytics, and reduce manual intervention in number porting.

A Race Against Cybercriminal Innovation

The explosive growth in SIM swapping, fueled by deep data breaches and increasingly sophisticated attack tools, represents a clear and present danger to digital identity security. While eSIM technology is not a panacea, it offers a critical evolution in mobile network security—removing physical vulnerabilities and raising the bar for successful fraud attempts.

As regulators enforce stricter anti-fraud mandates and the telecommunications industry embraces secure-by-design principles, eSIMs could become a cornerstone in the fight against mobile identity theft. The journey ahead will require cooperation across sectors, but one fact is clear: in the battle against SIM swapping, the era of the physical SIM card is drawing to a close.

Romania: Rising Threats and Emerging Challenges

Romania has not been immune to this trend. The country has experienced a significant increase in SIM swapping attacks, with cases rising sharply in 2024. Many incidents have involved unauthorized access to banking accounts and identity fraud using ported phone numbers.

Several factors contribute to the growing risk:

– Limited public awareness of SIM-based attacks and mobile security best practices.

– Continued use of SMS for 2FA in banking and government services.

– Telecom authentication procedures that still rely on outdated, knowledge-based questions.

– Inconsistent adoption of eSIM technology, with limited availability for prepaid users and older devices.

As attackers become more sophisticated and mobile infrastructure grows more complex, Romania’s public and private institutions face increasing pressure to modernize security protocols.

Recommendations for Romanian Public Institutions

To protect citizens and strengthen national cyber resilience, Romanian institutions should consider the following measures:

Regulatory Enhancements

– Implement stricter identity verification procedures before approving SIM swaps or number porting.

– Mandate logging and auditing of all SIM profile changes by telecom providers.

– Establish standards for secure eSIM provisioning, aligned with international best practices.

Technological Upgrades

– Promote the adoption of eSIM across devices and mobile plans.

– Encourage telecom providers to implement device-based and biometric verification for account changes.

– Require banks and government platforms to phase out SMS 2FA in favor of stronger, app-based or hardware token methods.

Public Awareness Campaigns

– Launch national campaigns to educate citizens on SIM swap threats and prevention.

– Provide guidance on secure digital behavior, such as using strong passwords and enabling account alerts.

– Train customer service agents in telecoms and banks to detect and resist social engineering attacks.

Interagency Coordination

– Improve cooperation between telecom regulators, cybersecurity agencies, banks, and law enforcement.

– Share threat intelligence and coordinate response plans for mobile identity attacks.

– Incorporate SIM swap risk scenarios into national cyber crisis exercises and simulations.

Looking Ahead: Building a Mobile-Secure Future

While eSIM technology offers a strong foundation for preventing SIM swapping, it must be supported by regulatory frameworks, public education, and coordinated security efforts. The transition to eSIM also introduces new complexities and software-based risks that must be addressed proactively.

A long-term solution requires moving beyond reliance on SMS-based authentication, adopting multi-factor methods based on possession and biometrics, and ensuring that mobile carriers implement zero-trust principles in customer identity verification.

As Romania and other nations respond to this evolving threat, the focus must shift toward building resilient, encrypted, and user-controlled mobile ecosystems—where the phone number is no longer the weakest link.

No Technology is Completely Immune

While eSIM technology represents a significant advancement in securing mobile identities and combating SIM swapping attacks, it is important to recognize that no technology is completely invulnerable. Cybercriminals continuously evolve their tactics, seeking new vulnerabilities to exploit. The security of an eSIM also depends heavily on the overall security posture of the device it resides in and the integrity of the networks it connects to. Therefore, although eSIMs provide a substantial improvement over traditional SIM cards, they should be viewed as an important part of a broader, multi-layered defense strategy—not a silver bullet that guarantees absolute protection.

Source: ”cybersecuritynews.com”

Varianta în limba română

Traducere (automată) neoficială din limba engleză – efectuată cu ”deepl.com/translator” .

Atacurile de tip SIM Swapping cresc cu peste 1.000% în 2024 – Poate tehnologia eSIM să schimbe situația?

Telecomunicațiile se află într-un punct critic, pe măsură ce atacurile de tip SIM swapping explodează la nivel global. Numai în Regatul Unit, incidentele raportate au crescut cu 1.055% în 2024, de la doar 289 cazuri în 2023 la aproape 3.000. Această tendință alarmantă se reflectă în întreaga lume, cu FBI‑ul investigând peste 1.075 de cazuri în 2023, care au generat pierderi de aproape 50 de milioane de dolari.

Pe măsură ce instituțiile de reglementare și operatorii telecom își intensifică eforturile pentru protejarea clienților, privirile se îndreaptă către o soluție tehnologică promițătoare: tehnologia eSIM. Specialiștii susțin că eSIM‑urile integrate ar putea face metodele tradiționale de SIM swapping depășite — dacă sunt adoptate pe scară largă și implementate în siguranță.

Ce înseamnă SIM Swapping: O criză de identitate digitală

SIM swapping sau SIM hijacking este o formă de furt de identitate în care atacatorii conving operatorii de telefonie mobilă să transfere numărul de telefon al victimei pe un SIM sau dispozitiv pe care ei îl controlează. Folosind informații personale furate — adesea din breșe de date sau prin tactici de inginerie socială — atacatorii se dau drept victimă pentru a solicita transferul SIM‑ului din motive precum pierderea sau deteriorarea dispozitivului.

Odată ce numărul este transferat, atacatorii pot intercepta codurile trimise prin SMS pentru autentificare în doi pași (2FA), ceea ce le permite să reseteze parole și să acceseze în mod neautorizat conturi bancare, portofele de criptomonede, e‑mailuri și rețele sociale.

Un studiu a evidențiat că 80% dintre încercările de SIM swapping reușesc din prima la operatorii majori din SUA, subliniind slăbiciunile sistemice din procedurile de verificare ale operatorilor.

De ce explodează SIM Swapping acum

Mai multe tendințe au alimentat creșterea exponențială a fraudelor prin SIM swapping:

– Dependența de 2FA prin SMS: Multe servicii financiare încă folosesc SMS‑ul pentru verificarea identității, ceea ce face ca un singur atac de tip SIM hijack să fie potențial dezastruos.

– Breșe de securitate masive: Miliarde de credențiale compromise au apărut pe piețele din dark web, permițând atacatorilor să ocolească verificările bazate pe cunoștințe personale.

– Boom-ul criptomonedelor: Piața de criptomonede din 2025 oferă ținte lucrative, cu atacuri care pot genera câștiguri de milioane.

– Outsourcing-ul suport clienți: Operatorii telecom, sub presiunea reducerii costurilor, au delegat adesea serviciul clienți, ceea ce generează vulnerabilități. Agenții din call‑center pot ceda în fața solicitărilor frauduloase, mai ales când au presiune de timp (“verification fatigue”).

– Ingineria socială asistată de AI: Clonarea vocii, scripturile automate și tehnologiile AI permit atacatorilor să creeze imitări convingătoare care păcălesc chiar și personalul experimentat.

Consecințele sunt severe, un exemplu fiind cazul în care un operator telecom a plătit 33 de milioane de dolari în urma unui incident SIM swapping legat de criptomonede.

eSIM: O fortăreață digitală în fața SIM swapping‑ului

Tehnologia eSIM (SIM integrat) reprezintă o schimbare de paradigmă în securitatea rețelelor mobile, înlocuind SIM‑urile tradiționale, detașabile, cu un cip care este lipit direct pe placa de bază a dispozitivului. Spre deosebire de SIM‑urile fizice, un eSIM nu poate fi furat, înlocuit sau clonat, ceea ce îl transformă într‑o soluție fundamentală în prevenirea transferurilor neautorizate de numere.

Cum funcționează eSIM – Date tehnice

– eSIM folosește un eUICC (embedded Universal Integrated Circuit Card), programabil de la distanță cu profiluri de operator prin protocoale de Remote SIM Provisioning (RSP) dezvoltate de GSMA.

– Managementul over‑the‑air (OTA) se bazează pe criptare end‑to‑end, certificate X.509 și autentificare de tip challenge‑response, pentru o comunicare sigură între dispozitiv și rețeaua mobilă.

– Fiecare eSIM are un identificator unic (EID) atribuit în fabricație, care servește drept bază pentru profilurile de operare securizate.

– Aplicația de profil de pe dispozitiv (Local Profile Assistant – LPA) comunică cu un Subscription Manager (SM) pentru a descărca sau schimba profiluri de rețea în mod securizat – fără vizite la magazinul operatorului, fără SIM fizic, și cu mult mai puțini vectori de atac.

Cum întărește eSIM securitatea mobilă

Tehnologia eSIM aduce un ansamblu de îmbunătățiri de securitate care vizează direct metodele folosite la SIM swapping:

– Fără SIM fizic de furat: Designul integrat elimină posibilitatea ca SIM‑ul să fie furat sau să se folosească povestea „SIM pierdut”.

– Activare digitală multi‑strat: Profilurile eSIM sunt activate prin coduri QR criptate, aplicații sigure și adesea implică verificare biometrică sau PIN direct pe dispozitiv.

– Criptare end‑to‑end: Transmisiunea și stocarea datelor prin eSIM sunt protejate criptografic, ceea ce îngreunează interceptarea sau manipularea.

– Arhitectură non‑clonabilă: Profilurile eSIM nu pot fi duplicate, eliminând frauda prin clonare.

– Dezactivare la distanță: În caz de furt sau fraudă, profilurile pot fi dezactivate instantaneu, tăind legătura dispozitivului cu rețeaua.

Trecerea de la autentificarea bazată pe cunoștințe personale (KBA), vulnerabilă la inginerie socială, la factori de siguranță bazati pe posesie și biometrie face atacurile la distanță mult mai dificil de executat.

România: Amenințări în creștere și provocări emergente

România nu a rămas imună în fața acestei evoluții. România a înregistrat o creștere semnificativă a atacurilor de tip SIM swapping în 2024. Multe dintre incidente au implicat acces neautorizat la conturi bancare și fraudă de identitate prin numere de telefon portate.

Factorii care cresc riscul în România includ:

– Conștientizare publică limitată asupra atacurilor de tip SIM și bune practici de securitate mobilă.

– Utilizarea continuă a SMS‑ului pentru autentificare în doi pași în sistemele bancare sau serviciile publice.

– Proceduri de autentificare la operatorii telecom care încă se bazează pe întrebări de tip cunoaștere, învechite și vulnerabile.

– Adoptarea inconsistentă a tehnologiei eSIM, cu disponibilitate redusă pentru utilizatorii de cartele prepaid și pentru dispozitive mai vechi.

Pe măsură ce atacatorii devin mai sofisticați și infrastructura mobilă se diversifică, instituțiile publice și private din România sunt sub presiune să modernizeze protocoalele de securitate.

Recomandări pentru instituțiile publice din România

Pentru a proteja cetățenii și a consolida reziliența cibernetică națională, instituțiile românești ar trebui să ia în considerare următoarele măsuri:

Îmbunătățiri legislative și de reglementare

– Implementarea unor proceduri stricte de verificare a identității înainte de aprobarea schimbărilor SIM sau portării numerelor.

– Obligativitatea păstrării unui jurnal și realizarea unor audituri la toate modificările de profil SIM de către operatorii telecom.

– Stabilirea unor standarde pentru configurarea și activarea (provisioning) securizată a eSIM‑urilor, aliniate la cele mai bune practici internaționale.

Upgrade‑uri tehnologice

– Promovarea adoptării eSIM în cât mai multe tipuri de dispozitive și planuri de telefonie mobilă.

– Încurajarea operatorilor telecom să implementeze verificare bazată pe dispozitiv și verificare biometrică pentru schimbări de cont sau portări.

– Solicitarea băncilor și serviciilor guvernamentale de a renunța progresiv la 2FA prin SMS în favoarea unor metode mai sigure, precum aplicații de autentificare sau token‑uri hardware.

Campanii de conștientizare publică

– Lansarea unor campanii naționale pentru educarea cetățenilor cu privire la riscurile SIM swapping și modalitățile de prevenire.

– Oferirea de ghiduri privind comportamentul digital sigur, cum ar fi utilizarea parolelor puternice, verificarea notificărilor de securitate și alertelor.

– Instruirea personalului de relații cu clienții din telecom și bănci pentru identificarea și rezistența la atacuri de inginerie socială.

Cooperare interinstituțională

– Îmbunătățirea colaborării între telecom (ANCOM), agențiile de securitate cibernetică, instituțiile bancare și forțele de ordine.

– Schimbul de informații privind amenințările și coordonarea planurilor de răspuns la incidente de identitate mobilă.

– Includerea scenariilor de risc SIM swapping în exerciții naționale de criză cibernetică și simulări.

Privind înainte: Construirea unui viitor mobil‑securizat

Deși tehnologia eSIM oferă un fundament solid pentru prevenirea SIM swapping‑ului, aceasta trebuie susținută de un cadru legislativ solid, educație publică și eforturi de securitate coordonate. Trecerea la eSIM aduce de asemenea noi provocări, precum riscurile software și suprafețele de atac digitale, care trebuie abordate proactiv.

O soluție pe termen lung necesită depășirea dependenței de autentificarea prin SMS, adoptarea metodelor multi‑factor bazate pe posesie și biometie, și asigurarea că operatorii mobile implementează principii zero trust în verificarea identității clienților.

Pe măsură ce România și alte țări răspund acestei amenințări în evoluție, atenția trebuie să fie orientată spre construirea unor ecosisteme mobile rezistente, criptate și controlate de utilizatori — unde numărul de telefon nu mai este veriga cea mai slabă.

Nicio tehnologie nu este complet imună

Deși tehnologia eSIM reprezintă un pas important în securizarea identității mobile și în combaterea atacurilor de tip SIM swapping, este esențial să recunoaștem că nicio tehnologie nu este complet imună la amenințări cibernetice. Infractorii cibernetici își adaptează continuu metodele, căutând noi vulnerabilități de exploatat. Securitatea unui eSIM depinde, de asemenea, în mare parte de măsurile generale de protecție ale dispozitivului în care este integrat și de integritatea rețelelor la care se conectează. Prin urmare, deși eSIM-urile oferă o îmbunătățire semnificativă față de cartelele SIM tradiționale, acestea trebuie privite ca parte a unei strategii de apărare complexe și stratificate – nu ca o soluție magică ce garantează protecție absolută.

Sursă text: ”cybersecuritynews.com”

Foto: ”freepik.com”